"Linux" administravimo pašalinimas paprastai atliekamas naudojant taikomojo lygmens tinklo protokolą - SSH. Jo ypatybė yra ta, kad jis leidžia tunelinį TCP sujungimą. Jis atsirado dar 1995 m., tačiau ir šiandien neprarado savo aktualumo. Protokolas leidžia naudoti grafinį apvalkalą administravimui atlikti, tam pakanka naudoti komandinę eilutę, taip pat stebėti nutolusias failų sistemas ir atlikti įvairias failų operacijas.

SSH serveris pagal numatytuosius nustatymus veikia naudodamas 22-ąjį TCP prievadą. Tačiau kai kuriais atvejais šį prievadą reikia pakeisti. Paprastai toks poreikis atsiranda siekiant užtikrinti prevencinę apsaugą nuo "bruteforce" atakų, nukreiptų būtent į 22 prievadą, arba norint atlaisvinti šį prievadą, kurį užima kita programa. Apskritai situacijų būna įvairių, ir nepriklausomai nuo priežasties galite pakeisti prievadą nedidelėmis pastangomis.

SSH prievado keitimas

Daugumoje "Linux" tipų SSH serverio konfigūracijos failas yra adresu /etc/ssh/sshd_config.

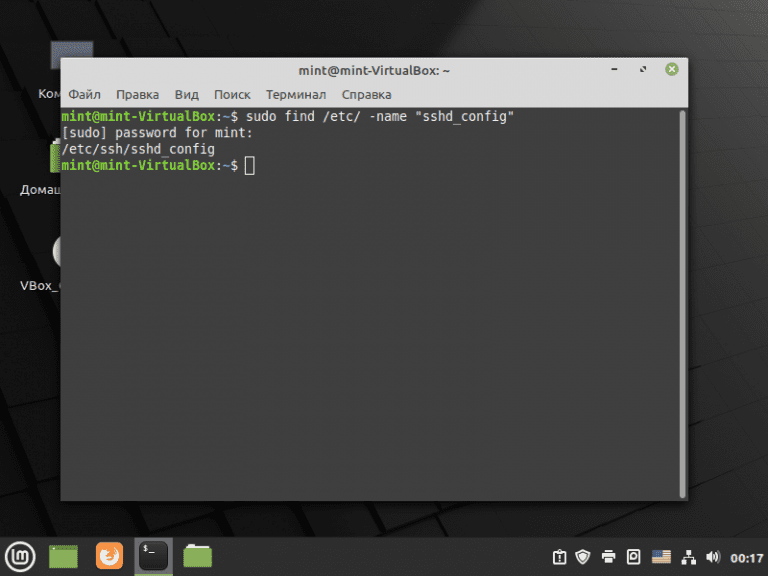

Norėdami sužinoti, kur tiksliai jis yra, naudokite komandą:

$ sudo find /etc/ -name "sshd_config"

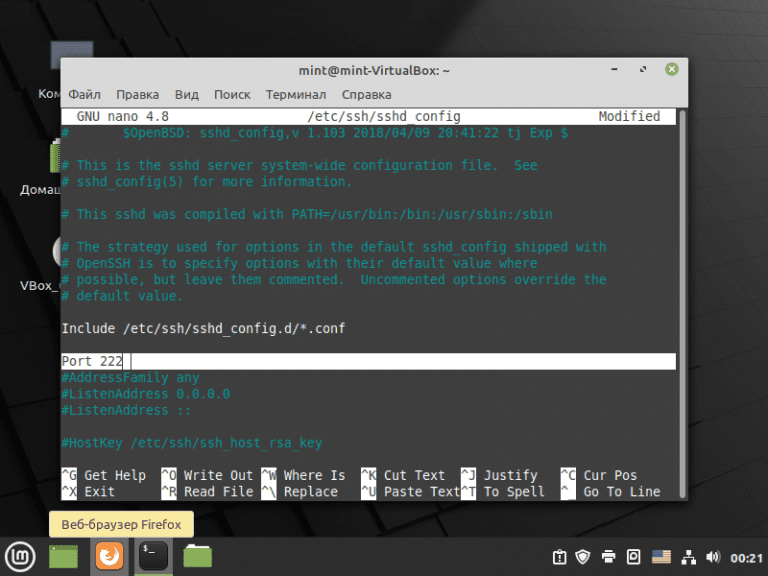

Sužinoję kelią, atidarykite sshd_config failą teksto redaktoriuje:

$ sudo nano /etc/ssh/sshd_configAtsidariusiame redaktoriuje mus pirmiausia domina 22 eilutė. Raskite ir pakeiskite 22 prievado reikšmę į 333. Gali būti, kad ši eilutė yra pakomentuota, tokiu atveju pašalinkite komentarą ir pakeiskite pirmiau pateiktame pavyzdyje nurodytą prievado reikšmę. Nepamirškite išsaugoti pakeitimų.

Kita komanda skirta SSH domenui paleisti iš naujo:

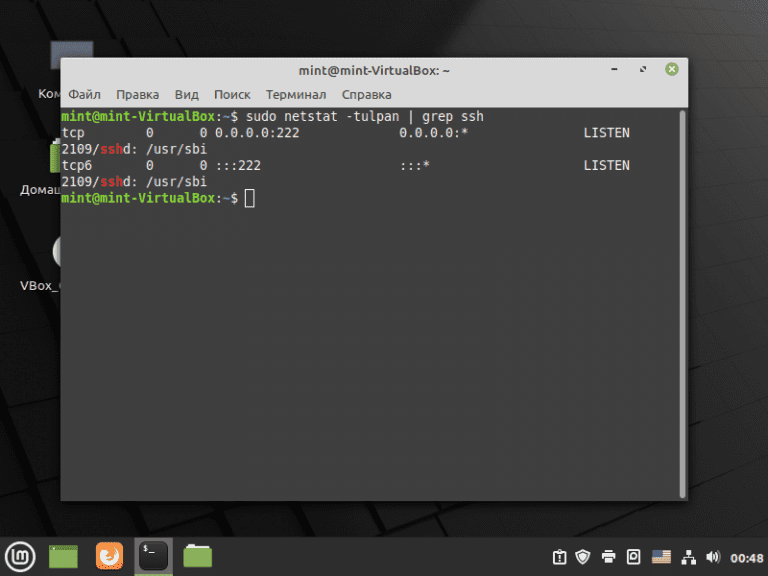

$ sudo systemctl restart sshdNorėdami patikrinti darbo rezultatą, paleiskite šią komandą:

$ sudo netstat -tupln | grep sshAtsidariusiame redaktoriuje mus domina eilutė tcp 0.0.0.0.0.0:333 LISTEN, kuri nurodo, kad naudojamas nurodytas 333 prievadas.

Visuose SSH klientuose nepamirškite pakeisti prievado. Taip pat nepamirškite įtraukti šį prievadą į ugniasienės pašalinimo sąrašą, jei jūsų sistemoje toks yra. Ir pageidautina tai padaryti prieš pat perkraunant SSH serveryje, su kuriuo užmezgamas ryšys.

UFV atveju komanda yra tokia:

$ sudo ufw allow 333/tcpiptables atveju komanda yra kitokia:

$ sudo firewall-cmd --permanent --add-port=333/tcp

sudo firewall-cmd reload333 prievadas nurodytas kaip pavyzdys, kad parodytumėte, kaip atlikti pakeitimus savo sistemoje. Čia nėra nieko sudėtingo. Vos per kelias minutes galite atsikratyti erzinančios botų atakos.