Linux-hallinnan poisto suoritetaan yleensä sovelluskerroksen verkkoprotokollan - SSH:n - kautta. Sen erityispiirre on, että se mahdollistaa TCP-yhteyksien tunneloimisen. Se ilmestyi jo vuonna 1995, mutta se ei ole menettänyt merkitystään tänäkään päivänä. Protokolla mahdollistaa graafisen komentotulkin käyttämisen hallinnan suorittamiseen, tähän tarkoitukseen riittää komentorivin käyttö sekä etätiedostojärjestelmien seuraaminen ja erilaisten tiedostooperaatioiden suorittaminen.

SSH-palvelin toimii oletusarvoisesti käyttäen 22. TCP-porttia. Joissakin tapauksissa on kuitenkin tarpeen muuttaa tätä porttia. Yleensä tarve syntyy, kun halutaan suojautua ennaltaehkäisevästi bruteforce-hyökkäyksiltä, jotka kohdistuvat juuri porttiin 22, tai vapauttaa tämä portti toisen sovelluksen käyttöön. Yleisesti ottaen tilanteita on monia erilaisia, ja syystä riippumatta voit vaihtaa portin pienellä vaivalla.

SSH-portin vaihtaminen

Useimmissa Linux-tyypeissä SSH-palvelimen asetustiedosto sijaitsee osoitteessa /etc/ssh/sshd_config.

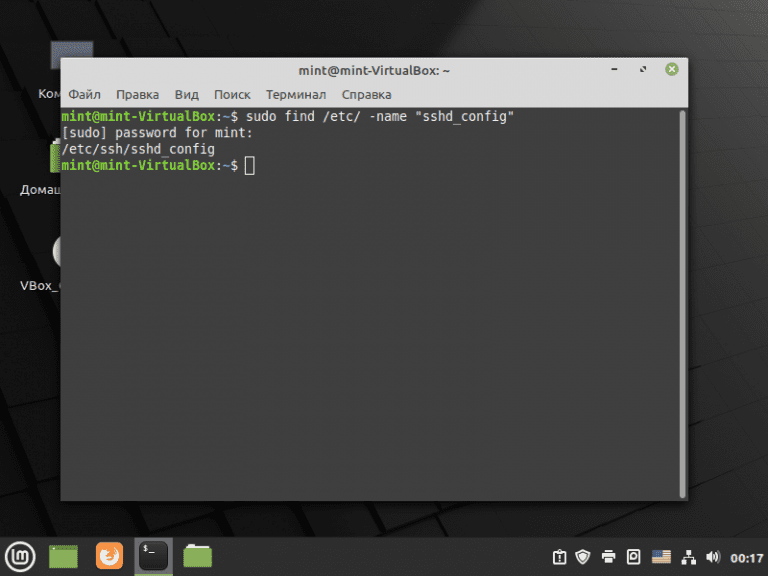

Voit selvittää tarkalleen, missä se sijaitsee, käyttämällä komentoa:

$ sudo find /etc/ -name "sshd_config"

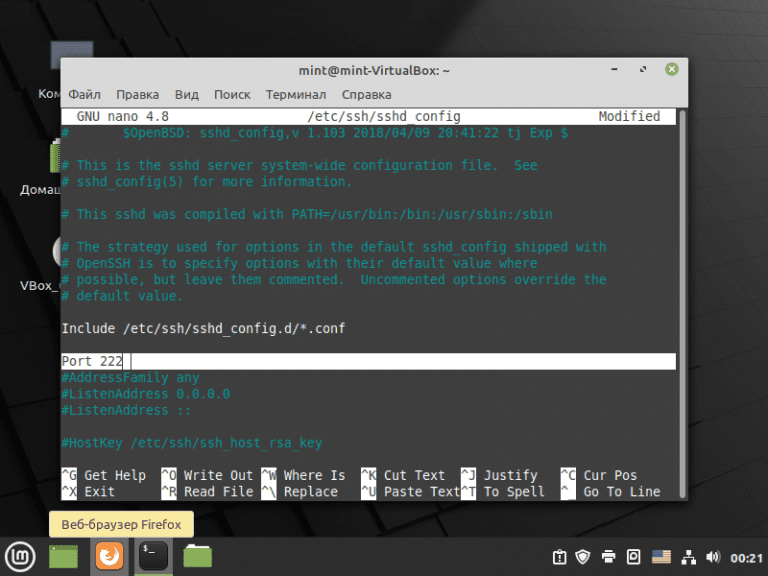

Kun tiedät polun, avaa sshd_config-tiedosto tekstieditorilla:

$ sudo nano /etc/ssh/sshd_configAvatussa editorissa meitä kiinnostaa ensisijaisesti rivi numero 22. Etsi ja muuta portin 22 arvo portiksi 333. Voi olla, että rivi on kommentoitu pois, jolloin poista kommentti ja muuta portin arvo yllä olevasta esimerkistä. Muista tallentaa muutokset.

Seuraava komento on SSH-toimialueen uudelleenkäynnistäminen:

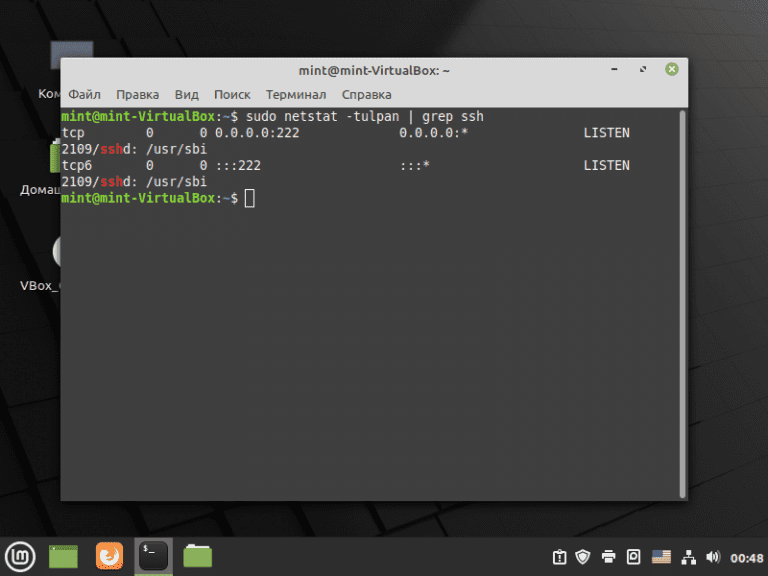

$ sudo systemctl restart sshdVoit tarkistaa työn tuloksen suorittamalla komennon:

$ sudo netstat -tupln | grep sshAvautuvassa editorissa meitä kiinnostaa rivi tcp 0.0.0.0.0:333 LISTEN, joka kertoo, että määritetty portti 333 on käytössä.

Älä unohda vaihtaa porttia kaikissa SSH-ohjelmissa. Älä myöskään unohda lisätä porttia palomuurin poissulkemislistalle, jos järjestelmässäsi on sellainen. Ja on suotavaa tehdä tämä välittömästi ennen SSH:n uudelleenkäynnistämistä palvelimella, johon yhteys muodostetaan.

UFV:n osalta komento on:

$ sudo ufw allow 333/tcpiptablesissa komento on eri:

$ sudo firewall-cmd --permanent --add-port=333/tcp

sudo firewall-cmd reloadPortti 333 on lueteltu esimerkkinä, jotta näet, miten muutos tehdään järjestelmässäsi. Siinä ei ole mitään monimutkaista. Vain muutamassa minuutissa pääset eroon ärsyttävästä bottihyökkäyksestä.